Navegar anónimamente en Internet sin duda es algo que por lo general se torna en la idea predilecta de aquellos que desean hacer de su pasatiempo en la red algo más que eso, pues no quieren ser descubiertos o simplemente tienen gran interés porque no se recolecte información en relación a lo que hacen, del sistema que ocupan o muchas otras razones que seguramente enumerarlas sería algo infinito.

A pesar de no querer abordar los motivos por los cuales un usuario prefiere navegar de forma anónima en cada una de sus sesiones en el ciberespacio, hay que decir al respecto que de todas formas el motivo más recurrente es el hecho de querer mantener a salvo su ordenador de los ojos intrusos de muchos otros avezados informáticos (o hackers) que elaboran una serie de técnicas en los sitios webs que publican con objeto de saber quién entra, qué sistema usa, datos de información confidencial del ordenador del navegante, etc.

Pareciera que el querer evitar una intromisión no deseada en el ordenador lleva a muchos usuarios a tomar medidas exageradas según la mayoría, pero que al fin y al cabo resultan de buena forma como una metódica poco convencional entre quienes simplemente encienden un navegador y usan Internet.

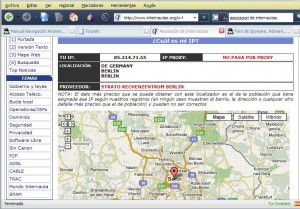

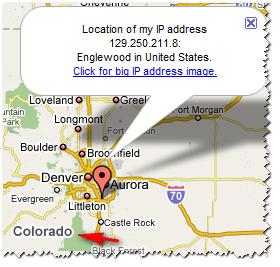

Sin perjuicio de la calificación que merezca la idea de navegar de forma anónima por distintos sitios en Internet, podemos decir que en estricto rigor al hablar de “navegación encubierta” es lo mismo que “esconder la dirección IP del ordenador”, y teniendo claro eso sabemos qué se debe hacer para ser un fantasma de las redes informáticas del ciber-espacio.

Para todos los usuarios que deseen desenvolverse por Internet sin miedo a cargar Cookies maliciosas, programas troyanos o en general a ser espiados, la idea es sencilla y se basa en distintos pasos que tienen por finalidad la de “ocultar la dirección IP del ordenador”.

Para quienes no lo sepan, las Cookies son los famosos registros que quedan de cada una de las cosas que hacemos en Internet, por eso que en cada una de las sesiones que realizamos al usar nuestro navegador favorito, deberemos tener conciencia del registro que se ha creado, como si se tratara de una bitácora súper completa de lo que hacemos en la red.

Ahora bien, las famosas “Cookies” pueden tener un objetivo perverso cuando hay quienes abusan de sus propiedades y las utilizan para espiar lo que un usuario hace por Internet, inclusive en aquellos momentos posteriores a su conexión. Por lo anterior muchas veces se vuelve necesario el borrar las Cookies de modo que no se pueda ver en el ordenador qué sitios se visitaron, entre otras cosas.

A pesar de haber eliminado de buena manera las antes descritas Cookies, hay que pensar en que definitivamente no se trata de la única fuente de información confidencial de las que se pueden aprovechar quienes constantemente sacan provecho de la vulnerabilidad de algunos sistemas, por eso tenemos que recomendar revisar otros apartados que habitualmente son una fuente de información de la que se valen los recopiladores de información confidencial.

Tal y como ya lo adelantamos en el párrafo anterior hay otros archivos de registro que siguen la huella de cada una de las cosas que hacemos mientras estamos en Internet, por eso en las siguientes líneas intentaremos dar curso a la revisión de los conocidos “Web Cache” y el “Historial” de nuestro navegador. Con la intención de eliminar de la mejor forma aquellos datos que podrán significar un riesgo frente a terceros mal intencionados, en lo que respecta al “Web Cache” y el “Historial de Navegación” de nuestro navegador, hay buenos programas que se encargan de hacer la tarea perfectamente.

A continuación enumeraremos algunos de los que podrían resolver la tarea encomendada:

Continuando con la revisión de los pasos para navegar “seguros” en Internet, inevitablemente caemos en una de las cuestiones que más importan a los usuarios experimentados, el tener un buen Firewall (o Cortafuegos), pues en resumidas cuentas tal y como lo dice su nombre, es la muralla que protege nuestro sistema de cualquier intrusión no autorizada expresamente por el usuario, dependiendo por cierto de la configuración que cada quien tenga.

Para muchos el tener que incluir en sus programas básicos de sistema un Firewall podría resultar exagerado, pero está comprobado que no solamente es una opción destacable para quienes desean alejar a los “hackers”, sino que también para los que simplemente buscan los beneficios de evitar el contagio de otras maliciosas aplicaciones que intentan entrar en los archivos esenciales del ordenador recabando información privilegiada o importante sobre uno.

Algunos de los Firewall que podríamos decir se adaptan a la generalidad de las necesidades de los usuarios son los siguientes:

ZoneAlarm Free Firewall: para instalar este excelente cortafuegos lo que debemos hacer es descargarlo de forma gratuita y luego instalarlo en el ordenador. Los pasos a seguir para tenerlo listo y en uso son los siguiente:

Comodo Personal Firewall: según a afamada revista PC Magazine, este es uno de los espléndidos cortafuegos que se pueden encontrar hoy en día en Internet.

Hasta ahora hemos visto varias cosas interesantes a la hora de navegar seguros y cómodos por Internet, así desde la idea de ocultar la IP con la que surcamos el océano de información que se nos ofrece, pasando por la revisión de los archivos temporales, web cache, y archivos históricos, llegamos al apartado de los Firewalls, pues bien, le toca el turno a la utilización de un Web Proxy.

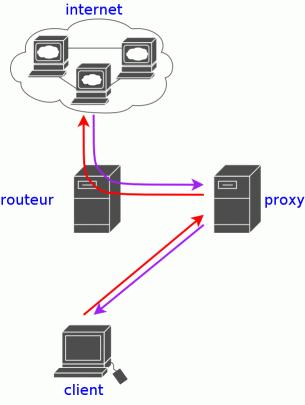

Muchos se mostrarán completamente ignorantes de lo que significa utilizar un Web Proxy, y lo cierto es que no hay por qué avergonzarse pues es una temática desconocida para los usuarios generalmente. Cuando se usa un Web Proxy, lo que se está haciendo es enviar una solicitud a otro ordenador, para ver o revisar algo en Internet, de esta forma es el otro ordenador quien obtiene la información y consecuencialmente nosotros del PC al que hicimos la solicitud en un comienzo.

Esta opción puede que resulte ser definitivamente una de las modalidades de navegación preferidas con tal de no correr riesgos de filtraciones de información confidencial, intromisiones al ordenador y miles de otras situaciones como las que se nombraron anteriormente, no obstante en algunas circunstancias el verdadero riesgo podría resultar el propio Web Proxy.

Un Web Proxy puede ser peligroso bajo determinadas circunstancias, por lo que se enumerará a continuación un listado de ellas:

Luego de haber visto los riesgos, revisemos cómo se usa un Web Proxy realmente:

Navegando de esta forma, el sito que se está visitando no tendría manera de saber que se usa una dirección IP disfrazada, o que realmente obedece a un Web Proxy.

La utilización de un navegador por la misma web es otra de las formas de recabar información por la red, así la utilización de xB Browser se alza como una alternativa interesante para quienes buscan seguridad de la información que buscan, revisan y poseen su ordenador. Este xB Browser es uno que está construido en base a Mozilla Firefox 2.0 y que resulta la alternativa más fácil y viable que se puede tomar.

Para hacer uso de xB Browser habrá que observar los siguientes pasos:

Para los usuarios que no lo sepan, “Tor” es un excelente programa que tiene por objeto el de permitir la conexión a internet usando una dirección IP aleatoria desde una lista de Servidores Proxies, pero manteniendo la original del servidor mismo en secreto.

Para hacernos con esta aplicación, simplemente tendremos que realizar los siguientes pasos:

Instrucciones para Windows.

Siempre habrá que imaginarse que vamos a un típico ordenador de acceso público donde no tenemos alternativa en lo relativo a la instalación de aplicaciones, pues se encuentra totalmente restringida por los famosos permisos del administrador, en ese caso sería muy necesario para quienes persistan en la idea de navegar de forma anónima el contar con un dispositivo de memoria portátil en que puedan cargar el Portable Tor.

Para hacerlo funcionar en un dispositivo USB Flash, se tiene que:

Otro programa que tiene por finalidad la de navegar de forma anónima por Internet es el conocido como FAROO, el que por cierto está basado en un buscador seguro del tipo P2P, motivo por el que los resultados de las búsquedas realizadas no están registradas en ninguna parte.

Para hacer uso de FAROO habrá que seguir los siguientes pasos:

Finalmente vale la pena mencionar que la idea de todo lo que se ha dicho precedentemente es proporcionar la mejor forma a los usuarios de lograr navegas más seguros en una Internet que abiertamente se ve llena de peligros y sorpresas, muchas veces desagradables, que tienden a producir frustración y problemas en quienes las sufren.